Das Feature, das bei der Präsentation des neuen iPhone X die meiste Aufmerksamkeit bekam, war Face ID. Die Gesichtserkennung Face ID soll die Identifizierung mittels Fingerabdruck bei dem Smartphone ersetzen. Laut Craigh Federighi, Apples Vize-Präsident für Softwareentwicklung, soll die Sicherheit im Vergleich zu Touch ID weithaus höher sein. Die Missbrauchswahrscheinlichkeit sei bei Touch ID 1:50.000 gewesen, während bei der neuen Face ID diese Wahrscheinlichkeit nur mehr bei 1 zu einer Million, heißt es seitens Apple bei der Präsentation.

Das Gesicht ist ständig sichtbar

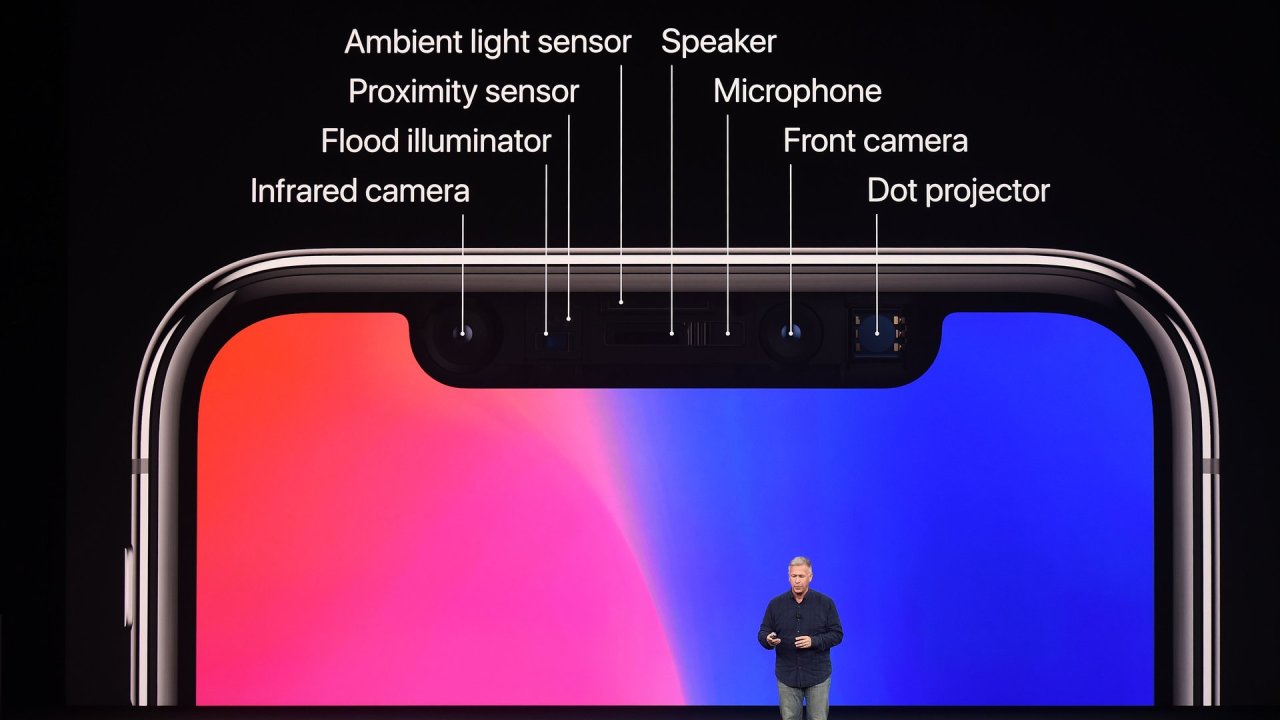

Bei Apples Face ID sind angeblich so viele Sensoren verbaut, dass während des Gesichtsscans ein 3D-Bild vom Nutzer erstellt wird, das nicht so leicht geknackt werden könne. Man habe dazu auch mit Maskenbildnern in Hollywood zusammengearbeitet, um zu verhindern, dass Face ID mittels 3D-Büsten ausgetrickst werden könne, heißt es. Auch kann das iPhone X nur entsperrt werden, wenn der User aufmerksam in die Kamera schaut.

Dass Apple bei Face ID auf mehrere Merkmale setzt, ist auf jeden Fall löblich. Beim Einsatz von Biometrie bleibt allerdings dennoch ein Problem bestehen: Zwar sind Augenstrukturen und Gesichtszüge ebenso wie Fingerkuppen prinzipiell einzigartig, das bedeutet aber nicht automatisch, dass sie als Zugangssperre von Smartphones oder zur Bestätigung von Geschäftsabwicklungen geeignet sind. Das Problem mit biometrischen Merkmalen: Man hinterlässt sie an vielen Orten, ohne es zu merken – und gerade das Gesicht kann man in der Regel in der Öffentlichkeit nicht verstecken – es wird täglich von hunderten Videokameras erfasst.

Irisscanner bereits geknackt

Auch Samsung hatte beim Smartphone Galaxy S8 mit einer „besonders sicheren“ Iris-Erkennung geworben, bei der ein Blick in die Kamera reicht, um das Smartphone zu entsperren. Der Irisscanner beim Galaxy S8 konnte aber innerhalb kürzester Zeit vom Sicherheitsforscher Starbug vom Chaos Communication Club (CCC), der hauptberuflich als Dokotorand bei der Deutschen Telekom im T-Labs beschäftigt ist, ausgetrickst werden. Er legte einfach eine Kontaktlinse auf ein Foto von seinem Gesicht und das Gerät reagierte entsprechend darauf und entsperrte das Smartphone, obwohl nur das Foto von Starbug mit Kontaktlinse davor saß.

Starbug vom CCC hatte bereits innerhalb von 24 Stunden nach der Einführung der Touch ID im Jahr 2013 beim iPhone 5S den Fingerabdruck-Sensor ausgetrickst. Er wird wohl auch dieses Mal versuchen, Face ID auszutricksen, wenn das iPhone X veröffentlicht wird.

Wie ein Passwort auf der Stirn

Ein auf seine Privatsphäre bedachter Nutzer auf Twitter machte etwa den Vergleich: „Ein Gesicht ist kein Passwort. Ein Gesicht ist ein öffentlicher Nutzername.“ Oder auch: „Auf das Gesicht zu setzen, ist ein wenig wie seinen PIN auf ein Post-it zu schreiben und dieses aufs Hirn zu kleben“, wie Wired-Journalist Andy Greenberg schreibt. Auch der NSA-Whistleblower Edward Snowden warnte in einem Tweet davor, dass Apple die Menschen durch die Verbreitung der Technologie an den Einsatz von Gesichtserkennungssoftware gewöhnen würde und sie dadurch massentauglich mache.

Lokale Speicherung

Die Daten, die die Sensoren vom Gesicht des Nutzers erfassen, sollen laut Apple zwar am Gerät selbst gespeichert bleiben und nicht etwa in eine Apple-Cloud wandern, aber trotzdem werden Nutzer diese Daten später in Folge großzügiger zur Verfügung stellen, etwa, wenn sie damit bezahlen wollen oder andere Firmen ebenfalls auf Gesichtserkennung setzen und die Daten weniger sicher verwahren oder in einer eigenen Datenbank speichern. Dadurch, dass die Daten bei Apple auf dem Gerät gespeichert bleiben, kann Apple wie von einigen befürchtet keine „Gesichtsdatenbank“ aufbauen, aber es ist bisher unklar, wie der Prozess ablaufen wird, wenn die Gesichtserkennung zum Zahlen mittels Apple Pay verwendet wird.

Werden biometrische Merkmale wie das Gesicht einmal im Zuge eines Cyberangriffs gestohlen, sind sie für immer weg. Anders als Passwörter können Gesichter nicht einfach ausgetauscht werden. In diesem Sinne ist der Einsatz von Biometrie zur Authentifizierung möglicherweise doch nicht so ideal, wie von den Tech-Konzernen propagiert wird.

Dieser Artikel erschien zuerst bei futurezone.at